【摘 要】 本文提出了构建C-IoT终端安全防护能力和方案的建设技术和思路,强调安全是保证设备安全入网的关键环节,并在阐述C-IoT终端安全总体框架和方法的基础上,总结并提出了如何依照“等保2.0”要求开展C-IoT终端安全测评的建议。

【关键词】 等保2.0 新特性 C-IoT 终端安全 安全风险

【中图分类号】 TP391 【文献标识码】 A

1 引言

蜂窝物联网(Celluar Internet of Things,C-IoT)即基于蜂窝无线通信系统的物联网技术,是一种将物理设备(如传感器)与互联网连接起来的方式,它将物理设备(如传感器)与智能手机搭载在同一个移动网络上。因其基础设施简单,在5G出现后,C-IoT正逐渐成为连接领域的一个强有力的参与者。

C-IoT终端是蜂窝物联网数据的入口,所以在一定程度上,我们可以认为C-IoT终端安全就是整个蜂窝物联网安全的源头。当前,C-IoT相关技术已经渗透并深入应用到智慧城市、智慧农业、智慧粮库、智慧能源、智慧海洋、智慧医疗等领域,涉及关键信息基础设施的各个方面,C-IoT的安全问题成为了关键信息基础保护的重中之重。

2 C-IoT终端安全风险体系分析

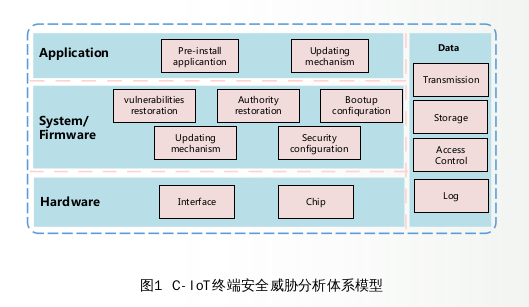

《等保2.0要求》第四部分“物联网扩展安全要求”中包括技术要求和管理要求2个部分,技术要求包括4个部分:物理和环境安全、网络和通信安全、设备和计算安全、应用和数据安全。结合等保2.0扩展安全要求的技术要求和C-IoT终端本身的技术架构,我们可以将C-IoT终端安全威胁分析体系模型分为4个部分,如图1所示,具体为硬件和物理安全风险、系统和访问控制安全风险、应用安全风险、数据安全风险。

硬件和物理安全风险。首先,市面上主流芯片的技术规格及开发规范可以通过互联网轻松找到,黑客可以从官网或者直接从芯片上获取固件后进行分析,找到漏洞并利用。其次,很多设备的开发接口,如UART,TTL,SPI等,编程接口在出厂时未禁用,这些暴露的接口可能被黑客利用来破解设备运行机制和替换非法固件,从而引发系统安全问题。

系统和访问控制安全风险。由于部分C-IoT终端硬件资源受限,传统的系统安全防御技术很可能会因此无法使用,研究人员通过分析大量嵌入式设备系统固件,发现其主要存在3个问题:终端系统安全设计的缺失、原有安全机制的直接沿用、没有充分利用自身硬件架构特性。现有C-IoT终端系统在设计之初,普遍只关注其功能要求,大多并没有考虑对系统安全进行额外的设计,即使像ARM的mbed操作系统在设计时将安全考虑在内,但其对于操作系统本身也并没有采取有效的保护措施,仅仅是为了保护通信安全添加了如SSL功能,启动代码没有进行合法性、完整性验证,系统和预置应用组件等漏洞未及时修补,系统权限开放过多或权限限制不严格等问题普遍存在。

应用安全风险。由于C-IoT终端受制于成本控制,导致设备厂商会偏向于采用现有方案,所以绝大多数厂商会选择开源的软硬件方案。大面积开源方案的采用也导致了软件供应链的安全成为设备厂商盲区,如果产品大量部署后,某个开源方案或者组件被发现漏洞,那么因这个漏洞被黑客利用而造成的后果将很可能不亚于Mirai病毒事件的影响。

数据安全风险。首先,如上文所述,C-IoT终端是蜂窝物联网数据的源头,而每个终端以及终端之间的交互通常都会涉及大量个人隐私信息或者其他业务数据,当前,在成本控制的前提下传统数据安全保护机制无法引入,敏感数据缺少保护机制。其次,没有统一的规范来明确数据采集、传输和访问控制范围,很多设备存在未经用户允许,设备擅自采集大量的用户隐私信息的行为。除此以外,隐私信息存储位置不安全或者未加密,数据访问控制权限过高等缺陷将会带来严重的数据泄露风险,这些数据很有可能被攻击者直接篡改或者加以利用。

3 C-IoT终端安全

为了加强C-IoT终端安全的管理,针对各产品类型的C-IoT终端安全水平进行客观、综合评价,保证蜂窝物联网终端发展与信息安全措施同步规划、同步建设、同步运行,提升蜂窝物联网终端安全整体水平,更好地贯彻和落实国家网络安全法和等保2.0的相关安全要求,切实保护国家利益,进行安全评估是行之有效且必需的安全方案。

3.1 C-IoT终端安全体系架构

通过研究等保2.0要求第四部分物联网扩展安全要求(以下简称等保2.0扩展要求),同时结合上文提出的C-IoT终端安全威胁分析模型,我们可以将C-IoT终端安全模型也分为4个部分,如图2所示。具体包括了设备的物理访问控制、身份鉴别、系统权限限制、系统更新安全机制、内置应用安全、数据传输、数据存储及日志安全等方面。